¿Qué es un cracker?

Cracker (en inglés el que rompe), es utilizado para referirse en el campo informático a personas o servidores que rompen sistemas de seguridad. La finalidad puede ser muy variada, desde la diversión o el desafío hasta la protesta y el lucro propio.

Su historia comienza a partir del año 1980, con el nacimiento de la cultura hacker. Estos programadores no solían estar del lado de la ilegalidad, y aunque algunos conocían técnicas para burlar sistemas de seguridad, se mantenían dentro del ámbito legal. Pero con el paso del tiempo fueron surgiendo personas que utilizando sus conocimientos, aprovechaban bugs de algunos sistemas informáticos y los crackeaban, es decir, burlaban el sistema de seguridad. A estas personas se las continuó llamando hackers, por lo que alrededor de 1985 los hackers "originales" empezaron a llamarlos crackers. Por ello los crackers son criticados por la mayoría de hackers por el desprestigio que les supone ya que muchas veces, inclusive en los medios de comunicación, no hacen diferencia entre el término hacker y cracker creando confusión sobre la definición de los mismos. Se suele referir a una persona como cracker en los siguientes casos:

Muchos programas informáticos, no permiten la modificación o estudio del funcionamiento del programa, esto hace que el hecho de realizar ingeniería inversa para poder generar un serial o un crack sea ilegal, por eso solo pasa con el software privado y no el libre. En ocasiones el cracking es la única manera de realizar cambios sobre software para el que su fabricante no presta soporte, especialmente cuando lo que se quiere es, o corregir defectos, o exportar datos a nuevas aplicaciones, en estos casos en la mayoría de legislaciones no se considera el cracking como actividad ilegal.

A su vez cuando una persona penetra en un sistema ajeno sin su autorización, se comete una violación a la propiedad privada, se suele dar el ejemplo de que es ilegal entrar sin permiso a la casa de otra persona, por más de que la puerta esté abierta, lo mismo pasa en Internet.

Su historia comienza a partir del año 1980, con el nacimiento de la cultura hacker. Estos programadores no solían estar del lado de la ilegalidad, y aunque algunos conocían técnicas para burlar sistemas de seguridad, se mantenían dentro del ámbito legal. Pero con el paso del tiempo fueron surgiendo personas que utilizando sus conocimientos, aprovechaban bugs de algunos sistemas informáticos y los crackeaban, es decir, burlaban el sistema de seguridad. A estas personas se las continuó llamando hackers, por lo que alrededor de 1985 los hackers "originales" empezaron a llamarlos crackers. Por ello los crackers son criticados por la mayoría de hackers por el desprestigio que les supone ya que muchas veces, inclusive en los medios de comunicación, no hacen diferencia entre el término hacker y cracker creando confusión sobre la definición de los mismos. Se suele referir a una persona como cracker en los siguientes casos:

- Mediante ingeniería inversa realiza: seriales, keygens y cracks, los cuales sirven para modificar el comportamiento o ampliar la funcionalidad del software o hardware original al que se aplican, llegando a saltar restricciones puestas por el servidor.

- Viola la seguridad de un sistema informático y, por ejemplo, toma control de este, obtiene información, borra datos y/o los modifica.

Muchos programas informáticos, no permiten la modificación o estudio del funcionamiento del programa, esto hace que el hecho de realizar ingeniería inversa para poder generar un serial o un crack sea ilegal, por eso solo pasa con el software privado y no el libre. En ocasiones el cracking es la única manera de realizar cambios sobre software para el que su fabricante no presta soporte, especialmente cuando lo que se quiere es, o corregir defectos, o exportar datos a nuevas aplicaciones, en estos casos en la mayoría de legislaciones no se considera el cracking como actividad ilegal.

A su vez cuando una persona penetra en un sistema ajeno sin su autorización, se comete una violación a la propiedad privada, se suele dar el ejemplo de que es ilegal entrar sin permiso a la casa de otra persona, por más de que la puerta esté abierta, lo mismo pasa en Internet.

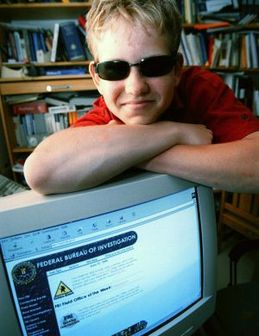

TOP 5 DE BLACK HAT 1.- Jonathan James

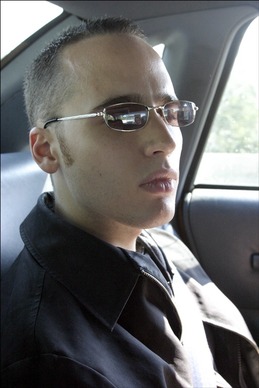

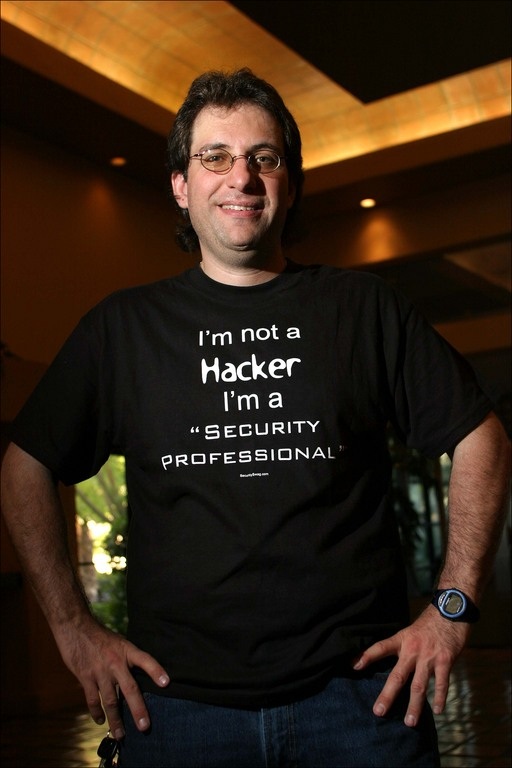

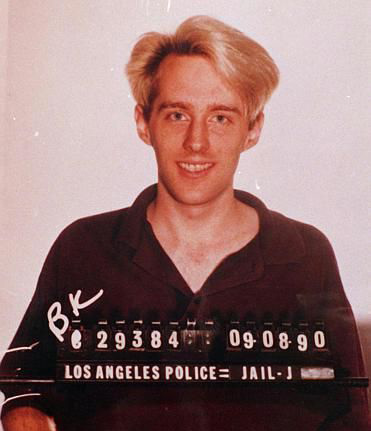

James ganó notoriedad cuando se convirtió en el primer adolescente que era enviado a prisión acusado de Hacking. El fue sentenciado a seis meses cuando tenía solo 16 años de edad. En una entrevista anónima de la PBS, afirma: “Yo solo anduve por allí viendo, jugando. Era como un desafío para mi el ver cuanto podía lograr”, asegura el top 1 de nuestro ranking de hackers famosos black hat. Las más importantes intrusiones de James tuvieron como objetivo organizaciones de alto grado. Él instaló un backdoor en un servidor de la Agencia de Reducción de Amenazas de la Defensa (Defense Threat Reduction Agency – DRTA). La DRTA es una agencia del Departamento de Defensa encargado de reducir las amenazas a los Estados Unidos y sus aliados de armas nucleares, biológicas, químicas, convencionales y especiales. El backdoor que el creó le permitió ver emails de asuntos delicados y capturar los nombres de usuario (username) y clave (passwords) de los empleados. James también crackeó las computadoras de la NASA robando software por un valor aproximado de $ 1.7 millones. Segun el Departamento de Justicia, “entre el software robado se encontraba un programa utilizado para controlar el medio ambiente -temperatura y humedad- de la Estación Espacial Internacional”. Dado el grado de sus intrusiones, si James (también conocido como “c0mrade”) hubiera sido un adulto, se le hubiera aplicado una pena mínima de no menor a diez años. En su lugar, le fue prohibido el uso recreacional de la computadora y 6 meses de arresto domiciliario. Saber más. 2.- Adrian Lamo Lamo saltó a la fama por sus intrusiones a organizaciones mayores como The New York Times y Microsoft. Bajo el apodo de “homeless hacker” (hacker sin hogar), usó conexiones como Kinko (internet cafés), tiendas café y librerías para hacer sus intrusiones. En un articulo de su perfil, Lamo reflexiona “Tengo una computadora portátil en Pittsburg, me cambio de ropa en Washington D.C., para dar una idea de mi juridiscionabilidad”. Las intrusiones de Lamo mayormente consisten en “pruebas de penetración”, en las que encuentra defectos de seguridad, los explota y luego envia un informe a las compañías de sus vulnerabilidades. Sus logros incluyen Yahoo!, Bank of America, Citigroup y Cingular. Cuando los “white hat hackers” son contratados por las compañías para hacer “pruebas de penetración” (penetration test) es legal. Cuando Lamo rompió el sistema de seguridad de la Intranet de “The New York Times” las cosas se pusieron serias, Lamo se añadió a la lista de expertos que veía información personal de los contribuidores, incluyendo los Numeros de Seguro Social. Lamo tambien hackeó las cuentas LexisNexis de The Times para la investigación de temas de interés. Por su intrusión al New York Times, Lamo fue obligado a pagar $65 mil de reparación. Tambien fue sentenciado a 6 meses de arresto domiciliario y dos años de libertad condicional, que expiraron el 16 de enero del 2007. Lamo está actualmente trabajando como un periodista galardonado y locutor público. Saber más. 3.- Kevin Mitnick El auto proclamado “Hacker poster boy” (conocido como “El Condor”), Mitnick fue intensamente buscado por las autoridades. Su travesura fue promocionada por los medios de comunicación pero sus ofensas reales pueden ser menos notables de lo que su notoriedad sugiere. El Ministerio de Justicia lo describe como “el criminal de pc más querido en la historia de los Estados Unidos". Mitnick a pesar de recibir calificativos siempre negativos como cracker, pirata informatico, criminal de la red, etc, en realidad es un Phreaker, es mas, considerado por muchos como “el mejor phreaker de la historia”. En 1994 con el auge de la telefonía móvil, Mitnick encontró esta plataforma ideal para no ser localizado y poder deambular de un sitio a otro. Pero para ello necesitaba utilizar una serie de programas que le permitieran moverse con la misma facilidad con que lo había hecho antes (a través de la red telefónica). Así, a través de sus refinadas y exitosas técnicas de ingeniería social, logra hacerse con la clave del ordenador personal de Tsutomu Shimomura gracias a la técnica del IP Spoofing (falseamiento de ip), que para estrepitosa suerte de Mitnick, era un especialista japonés en seguridad informática, perteneciente a la Netcom On-Line Communications. Su encontronazo con Shimomura le llevaría al declive. Kevin Mitnick fue acusado de robo de software, fraude electrónico, daño a los ordenadores de la Universidad del Sur de California, robo de archivos e intercepción de mensajes de correo electrónico. Entre las compañías afectadas figuraban Nokia, Fujitsu, Nec, Novell, Sun Microsystems, Motorola, Apple… Tras su ingreso en prisión, un grupo de hacker empezó la campaña “Free Kevin!” (liberen a Kevin) alterando páginas web muy conocidas: Unicef, New York times, Fox TV y un largo etcétera. Actualmente, da conferencias sobre seguridad informática e Internet, a pesar de que tiene vetado el uso de cualquier tipo de estos aparatos. Gracias a estas conferencias, Mitnick es actualmente multimillonario. Saber más. 4.- Kevin Poulsen Tambien conocido como “Dark Dante”, Pulsen ganó reconocimiento cuando hackeó las lineas telefonicas de la radio de Los Angeles “KISS FM”, con lo cual obtuvo ganancias para comprarse un Porsche, entre otras cosas. Las fuerzas del orden lo apodaron “El Hanniba Lecter del crimen informatico”. Las autoridades comenzaron a perseguir a Poulsen despues que hackeara una base de datos de investigación federal. Durante su persecución colmó la paciencia de los agentes del FBI al hackear los ordenadores federales que intervenian suministrandoles información. Su especialidad de hackeo, sin embargo, giraba en torno al hacking telefónico. El hackeo mas famoso de Pulsen (“KIIS FM”) fue logrado apoderándose de las lineas telefonicas de toda la estación. Otra hazaña relacionada con Poulsen fue cuando reactivó los números viejos de “Yellow Pages” (Páginas Amarillas). Despues de que su foto saliera en el programa de “Misterios sin Resolver”, las lineas 01-800 del programa quedaron inhabilitadas. Finalmente fue capturado en un supermercado y cumplió 5 años de condena. Desde que fue liberado Poulsen ha trabajado como periodista, ahora es un redactor reconocido de “Wired News”. Su artículo más prominente detalla su trabajo en la identificación de 744 delincuentes sexuales con perfiles MySpace. 5.- Robert Tappan Morris Tappan Morris es hijo de un científico de la Agencia Nacional de Seguridad, y conocido como el creador del Gusano Morris, el primer gusano desencadenado en Internet. Morris escribió el código del gusano cuando era estudiante de Cornell University. Su intención era usarlo para ver que tan largo era Internet, pero el gusano se replicaba excesivamente, haciendo las computadoras demasiado lentas. La noticia se fue amplificando gracias a los intereses informativos. Se habló de cientos de millones de dólares de pérdidas y de un 10% de Internet colapsado, Morris fue juzgado en enero de 1990 y el día 22 de ese mes fue declarado culpable según la Ley de Fraude y Delitos Informáticos de 1986, aunque afortunadamente el juez atenuó las penas por no encontrar “fraude y engaño” en la actuación del joven programador. Tras el fracaso de la apelación fue confirmada su condena a 3 años en libertad condicional, una multa de 10.000 dólares y 400 horas de trabajo de servicio a la comunidad. No es posible saber exactamente cuantas computadoras fueron afectadas, sin embargo, los expertos estiman que tuvo un impacto de 6 mil computadoras, también fué a la carcel. Actualmente trabaja como profesor de ciencias de la computación en el MIT y en el laboratorio de Inteligencia Artificial. Investiga principalmente arquitecturas de red de las pc’s incluyendo tablas de Hash (mapas de Hash) distribuidas tales como Chord y redes inalámbricas como Roofnet. |